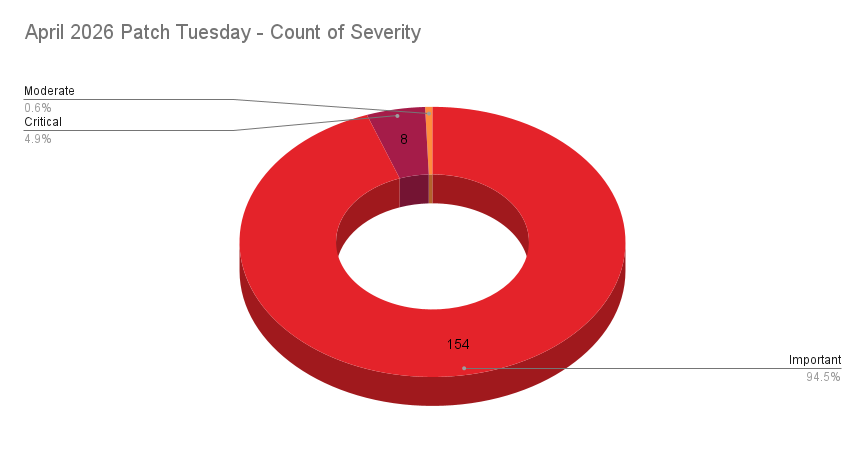

O mais recente ciclo de atualizações da Microsoft trouxe um número expressivo: 163 CVEs corrigidos, sendo 8 críticos, 154 importantes e 1 moderado. Trata-se do segundo maior Patch Tuesday já registrado.

À primeira vista, pode parecer apenas mais um ciclo robusto de correções.

Mas, tecnicamente, esse cenário evidencia um problema estrutural mais profundo: o modelo tradicional de gestão de patches não acompanha mais a velocidade das ameaças.

Fonte: https://www.tenable.com/

Onde está o problema, de fato?

Vulnerabilidades sempre existirão. O ponto crítico está na combinação de três fatores:

1) Redução da janela entre divulgação e exploração

Atualmente, grupos maliciosos operam com alto nível de automação. Em muitos casos, exploits começam a surgir horas após a divulgação pública de uma vulnerabilidade.

Isso cria uma janela extremamente curta entre:

- Publicação do patch

- Análise interna da TI

- Testes de compatibilidade

- Implantação em produção

Qualquer atraso nesse ciclo aumenta diretamente o risco de comprometimento.

2) Complexidade dos ambientes corporativos

A maioria das empresas não opera em ambientes homogêneos.

É comum encontrar:

- Sistemas legados que não podem ser atualizados rapidamente

- Aplicações críticas sensíveis a mudanças

- Infraestruturas híbridas (on-premise + cloud)

- Falta de inventário confiável de ativos

Esse cenário torna inviável aplicar patches de forma imediata e uniforme.

3) Dependência excessiva de patch como única linha de defesa

O modelo tradicional assume que: Aplicar o patch resolve o problema.

E tecnicamente, isso é incompleto!

Entre a descoberta da vulnerabilidade e a aplicação efetiva do patch, o ambiente permanece exposto.

E, em muitos casos, existem limitações operacionais que impedem correções imediatas.

O risco operacional: exposição contínua

Sem uma estratégia estruturada, o ambiente passa a operar com:

- Vulnerabilidades conhecidas não corrigidas

- Falta de visibilidade sobre o nível de exposição

- Dificuldade de priorização baseada em risco real

- Superfície de ataque ampliada

É nesse ponto que a segurança deixa de ser preventiva e passa a ser reativa.

RMM Monitoramento e Gerenciamento Remoto do Brasp Cyber Cloud + ThreatLocker

Essa combinação atua em duas frentes complementares: redução da janela de exposição e bloqueio de exploração.

Gestão de patches com RMM: controle, automação e visibilidade

O RMM atua diretamente na camada operacional da atualização, com capacidades como:

Inventário e visibilidade contínua

Descoberta automática de ativos

Mapeamento de sistemas operacionais e aplicações

Identificação de vulnerabilidades associadas

Isso elimina um dos principais problemas: não saber exatamente o que está exposto.

Orquestração de patches

Distribuição automatizada de atualizações

Criação de políticas por grupo de ativos

Janelas de manutenção controladas

Aqui a aplicação deixa de ser manual e passa a seguir um fluxo previsível e auditável.

Priorização baseada em criticidade

Nem todo patch tem o mesmo impacto. O RMM permite:

Classificação por severidade (ex: crítico vs importante)

Priorização de ativos mais sensíveis

Redução do tempo de resposta para vulnerabilidades críticas

Suporte a ambientes legados

Mesmo em cenários onde o patch não pode ser aplicado imediatamente, o RMM:

Mantém visibilidade sobre o risco

Permite aplicar mitigação operacional

Garante controle centralizado

ThreatLocker: bloqueando a exploração antes e durante o ataque

Enquanto o RMM reduz a janela de exposição, o ThreatLocker atua diretamente na superfície de ataque.

O princípio técnico é claro: se um código não é explicitamente permitido, ele não executa.

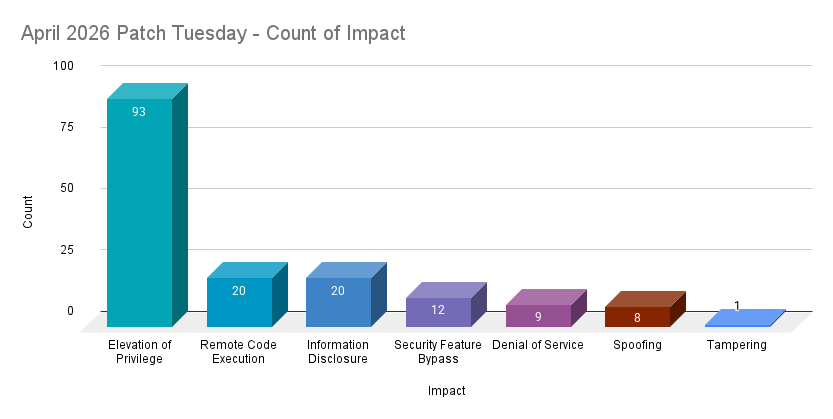

Um dado crítico deste ciclo:

👉 57,1% das vulnerabilidades corrigidas são de Elevação de Privilégio (EoP)

👉 Execução Remota de Código (RCE) e vazamento de informações representam 12,3% cada

Isso muda a forma como a proteção deve ser pensada.

Controle de Elevação de Privilégio (EoP)

Grande parte dos ataques modernos não começa com acesso total. Eles evoluem até isso.

Vulnerabilidades de Elevation of Privilege (EoP) permitem que um usuário ou processo com baixo privilégio:

Ganhe permissões administrativas

Execute ações críticas no sistema

Se movimente lateralmente na rede

Com o controle de elevação do ThreatLocker:

Elevações são explicitamente controladas e auditadas

Usuários não recebem privilégios permanentes

A execução de ações administrativas ocorre sob política

Na prática: mesmo que a vulnerabilidade exista, a escalada de privilégio é interrompida.

Bloqueio de Execução e Application Control

Ataques que exploram vulnerabilidades, especialmente RCE (Remote Code Execution), dependem de um ponto essencial: executar código no ambiente.

O modelo de default deny impede isso:

Scripts, binários e payloads não autorizados são bloqueados

Execuções fora do padrão operacional são automaticamente negadas

Não depende de assinatura ou detecção prévia

Ringfencing: controle de comportamento entre aplicações

Além de controlar o que executa, é necessário controlar como executa.

O Ringfencing atua limitando o comportamento de aplicações legítimas:

Bloqueia uso indevido de ferramentas como PowerShell e Office

Impede que aplicações acessem recursos fora do seu escopo

Reduz drasticamente a movimentação lateral

Esse ponto é especialmente crítico para vulnerabilidades de:

Execução remota de código (RCE)

Vazamento de informações (Information Disclosure)

O principal ganho técnico dessa abordagem:

EoP é mitigado via controle de privilégio

RCE é bloqueado na execução

Comportamentos anômalos são contidos pelo Ringfencing

Ou seja: a exploração deixa de ser viável, mesmo que a vulnerabilidade ainda não tenha sido corrigida.

Ao combinar RMM + ThreatLocker, o ambiente passa a operar com menor tempo de exposição a vulnerabilidades, total controle efetivo sobre o que é xecutado, capacidade de proteção operacional mesmo em cenários não ideiais e governança contínua da segurança do seu ambiente.

O volume de vulnerabilidades divulgado no Patch Tuesday de abril de 2026 não são uma exceção, mas sim um reflexo do cenário atual.

A diferença não está em evitar falhas, mas em como sua operação responde a elas.

Patchs corrigem falhas. Controle e gestão contínua evitam incidentes!

Conte sempre com os serviços Brasp para estar um passo a frente na segurnaça de dados da sua empresa.